题目

已知字符 K 的 ASCII 码的十六进制[1]数是 4BH,则 ASCII 码的二进制[2]数 1001000 对字符应为( )A G B H C 1 D J

已知字符 K 的 ASCII 码的十六进制[1]数是 4BH,则 ASCII 码的二进制[2]数 1001000 对字符应为( )

A G

B H

C 1

D J

题目解答

答案

先把二者都转换为十进制数:

即

综上所述,本题应该选择选项B

解析

考查要点:本题主要考查ASCII码与不同进制数的转换,以及字符与ASCII码之间的对应关系。

解题核心思路:

- 将已知的十六进制ASCII码转换为十进制,确定字符K对应的十进制值。

- 将题目中的二进制数转换为十进制,得到对应的ASCII码值。

- 比较两个十进制值的差,根据ASCII码的顺序推断对应的字符。

破题关键点:

- 十六进制转十进制时,注意字母B代表十进制的11。

- 二进制转十进制时,正确计算每一位的权值之和。

- 字符顺序:大写字母A-Z的ASCII码为65-90,需通过数值差推断对应字符。

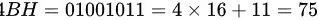

步骤1:将十六进制4BH转换为十进制

十六进制数4B的每一位权值为:

- 4对应第1位(16¹),即 $4 \times 16 = 64$。

- B对应第0位(16⁰),其中B代表十进制的11,即 $11 \times 1 = 11$。

- 总和为 $64 + 11 = 75$,因此字符K的ASCII码为75。

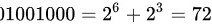

步骤2:将二进制1001000转换为十进制

二进制数1001000的每一位权值为:

- 1对应第6位(2⁶),即 $1 \times 64 = 64$。

- 0对应第5位(2⁵)至第3位(2³)中的0,均不计入。

- 1对应第3位(2³),即 $1 \times 8 = 8$。

- 0对应第2位(2²)至第0位(2⁰),均不计入。

- 总和为 $64 + 8 = 72$,因此二进制1001000对应的ASCII码为72。

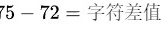

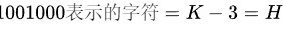

步骤3:确定字符

- K的ASCII码为75,二进制转换后的ASCII码为72,两者相差 $75 - 72 = 3$。

- ASCII码顺序中,K(75)往前推3位为H(72),因此对应字符为H。